Categories

المنتجات المتعلقة بـ تقييم الثغرات الأمنية

Exploit Alarm

معلومات الاستغلال لتحليل التهديدات في الوقت الفعلي

استخبارات التهديد

Nuclear Disaster Map

هل منزلك في منطقة ذات مخاطر نووية؟

تقييم المخاطر النووية

ZeroPath

العثور على ثغرات تطبيقات الويب والتحقق منها وإصلاحها تلقائيًا

كشف الثغرات الأمنية

Remy

حلّ مخاطر أمان المنتج مُبكّراً باستخدام الذكاء الاصطناعي

الأمان المدعوم بالذكاء الاصطناعي

Stacksi

إجابات أوتوماتيكية على استبيانات الأمن

استبيانات الأمان

LunaSec

أداة أمان تابعة مفتوحة المصدر أذكى من البقية

فحص التبعيات

![Kerno [Public Beta]](https://shot.huntscreens.com/cdn-cgi/image/width=700,height=400,fit=cover,gravity=0x0,format=webp/059b7446-e757-4edf-8ef0-ca97f2e02de4.webp)

![Kerno [Public Beta] logo](https://ph-files.imgix.net/e7cd3065-85d7-40eb-989f-9f6db306466e.png?auto=format)

Kerno [Public Beta]

مُوثوقية تطبيق بدون هراء للمطورين التي تعمل فقط

موثوقية التطبيق

Escape

اختبار أمان منطق الأعمال للمطورين وفرق الأمن

اختبار ثغرات منطق الأعمال

EdgeBit

منصة أمنية لمنع تحقيقات سلسلة التوريد غير المفيدة

أمن سلسلة التوريد

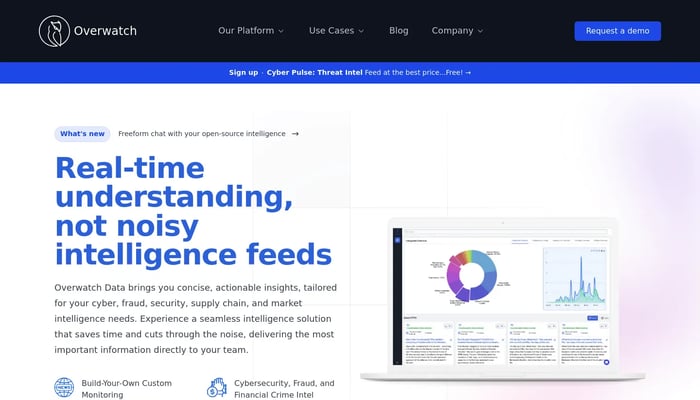

Cyber Pulse

ابقَ على اطلاع على أحدث التهديدات الإلكترونية وقم بتحسين استجاباتك.

استخبارات الفدية

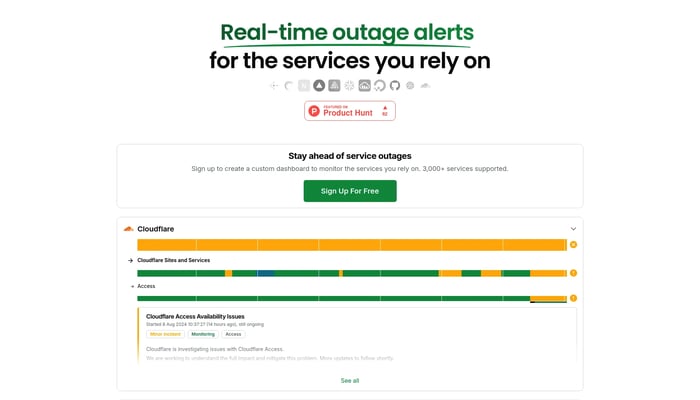

StatusSight

تنبيهات فورية عن حالات التعطل للخدمات التي تعتمد عليها

كشف انقطاع الخدمة

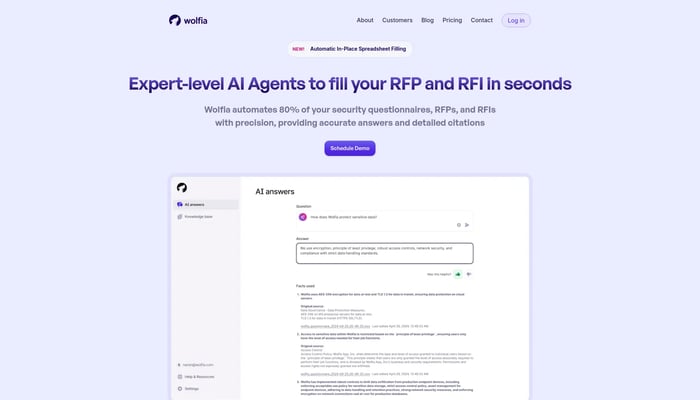

Wolfia

ملء استبيانات الأمان بشكل أسرع 10 أضعاف باستخدام الذكاء الاصطناعي

استبيانات الأمان

Oneleet

الأمن والامتثال الآلي بدون مسرحية أمنية

إدارة الثغرات الأمنية

Fuzzbuzz

Fuzzing كخدمة

اختبار الضباب

Gecko Security

تأمين التطبيقات باستخدام الذكاء الاصطناعي

كشف الثغرات الأمنية بالذكاء الاصطناعي

Vectorview

بناء مهام تقييم مخصصة للذكاء الاصطناعي

تقييم نموذج الأساس

Palitronica Inc

كشف هجمات الإنترنت على البنية التحتية المادية الحيوية

تحليل القناة الجانبية

Appcanary

تتبع Appcanary التبعيات التي تستخدمها في تطبيقاتك وخوادمك...

إدارة التبعيات

Skypher

قمرة قيادة الامتثال للأمن السيبراني

مسح نقاط الضعف

Splunk

تحليل البيانات المولدة آليًا لتحسين الأمن والموثوقية والابتكار

إدارة السجلات

DeepSource

منصة صحة الكود

كشف ثغرات الأمن

Hunter2

Hunter2 يدرب فرق الهندسة في أمن التطبيقات من خلال ...

تدريب أمن التطبيقات

Federacy

منصة اختبار الاختراق ومكافأة الأخطاء.

اختبار الاختراق

LocationChecker

تقييم سلامة المناطق بناءً على تحليل المشاعر والبيانات في الوقت الفعلي

فحص سلامة الموقع

Waterplan

التخفيف من مخاطر المياه للمواقع الصناعية

إدارة مخاطر المياه

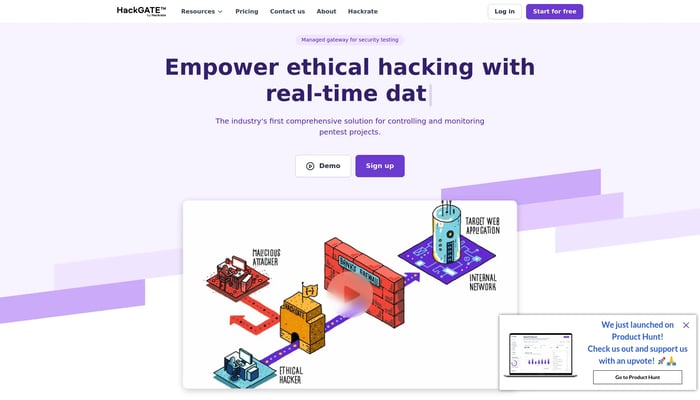

HackGATE

تمكين القرصنة الأخلاقية مع الشفافية و التحكم

اختبار الاختراق

SafeBase

منصة مركز الثقة التي تُوسع نطاق مراجعات أمن العملاء

استبيانات الأمان

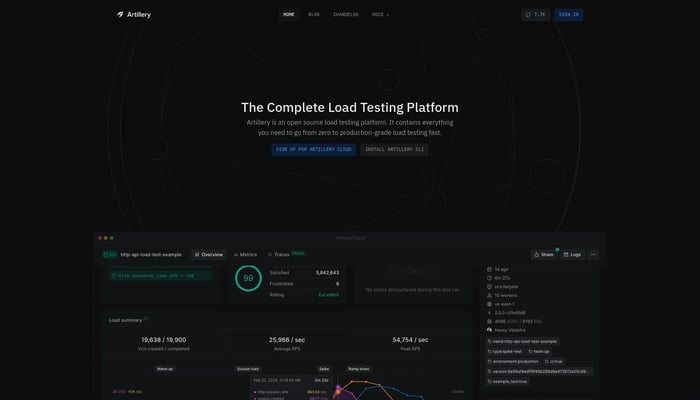

Artillery

منصة اختبار حديثة لـ DevOps & SRE

اختبار الأداء

Xeol

أغلق ناقل هجوم الاعتماد القديم

إدارة نهاية العمر الافتراضي

Telivy

أتمتة تقييمات مخاطر الأمن السيبراني

تقييم مخاطر الأمن السيبراني