Categories

Produtos relacionados a Aplicações de defesa e segurança

Secure Share

Seu Hub Gratuito de Compartilhamento de Arquivos B2B

Transferência de arquivos segura

PrimeVault

Custódia, negociação e infraestrutura de risco supercarregada para CeDeFi institucional

Infraestrutura de carteira cripto

Sarus

Use dados pessoais para análise e ML, de forma segura e perfeita

Privacidade diferencial

Sift

Líder em Confiança e Segurança Digital

Detecção de Fraude Impulsionada por IA

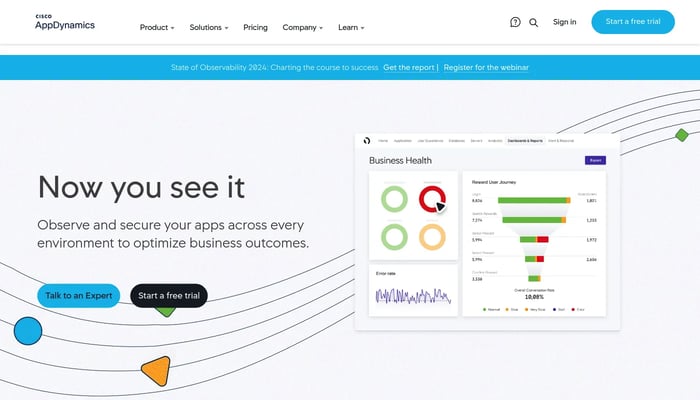

AppDynamics

Obtenha visibilidade completa do desempenho e da saúde de suas aplicações e infraestrutura.

Monitoramento de pilha completa

0pass

Ajudamos as organizações a ficarem sem senha.

Autenticação sem senha

Internxt VPN

VPN gratuito, ilimitado e criptografado

VPN grátis

Getcho

Construímos tecnologia para entrega confiável. Isso inclui o cliente ...

Otimização de rotas

LocationChecker

Avalie a segurança de locais com base em dados em tempo real.

Verificação de segurança do local

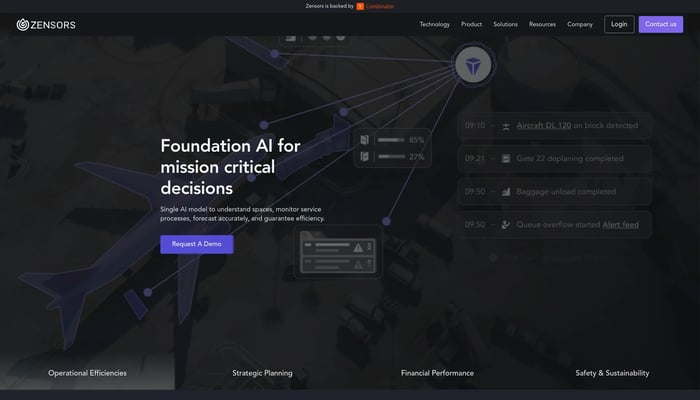

Zensors

Google Analytics para o mundo físico

Gerenciamento de Capacidade

nCompass Technologies

Implante modelos de IA acelerados por hardware com apenas uma linha de código

Implantação de modelos de IA

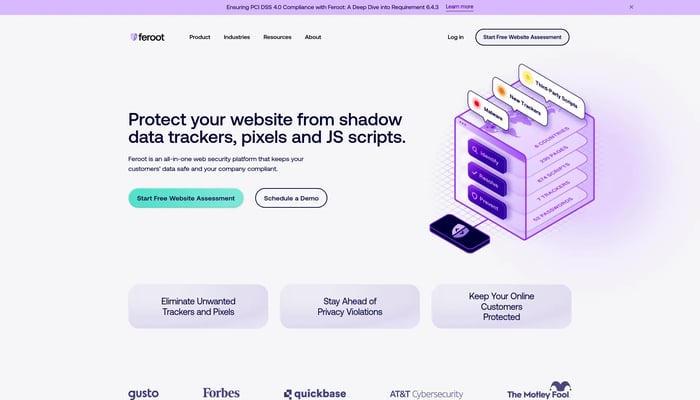

Feroot Security

Plataforma de gerenciamento de risco do lado do cliente tudo em um

Segurança de dados

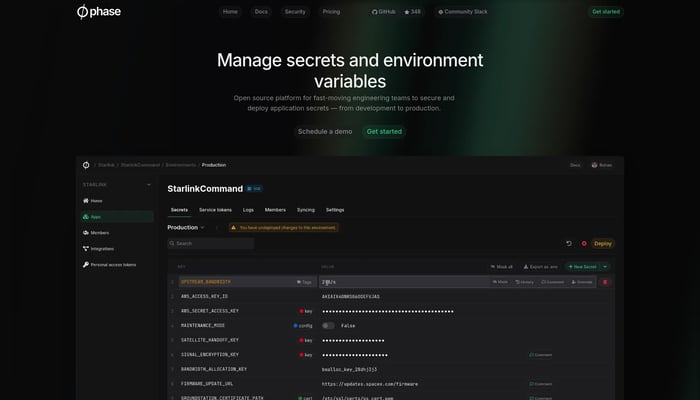

Phase

Gerenciador de Segredos de Aplicação de Código Aberto

Gerenciamento de segredos de código aberto

DepsAudit

O monitoramento de pacotes que você não sabia que precisava

Varredura de vulnerabilidades de dependência

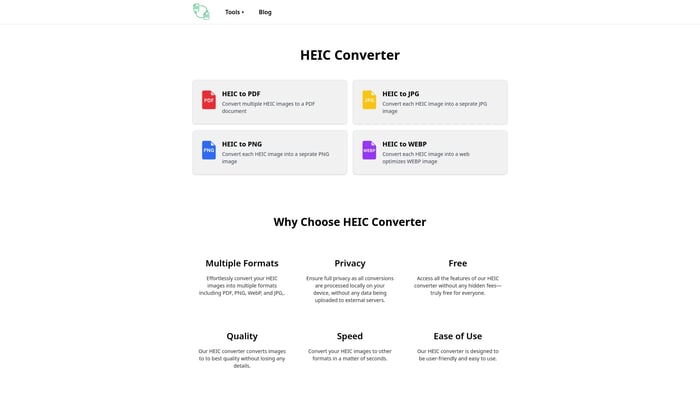

HEIC Converter

Conversões HEIC seguras e privadas

HEIC para JPG

SolarWinds

Gerencie sua TI com inteligência e segurança.

Monitoramento de desempenho da rede

LotusEye

Identifique padrões anormais em seus dados, com precisão e eficiência.

Detecção de anomalias

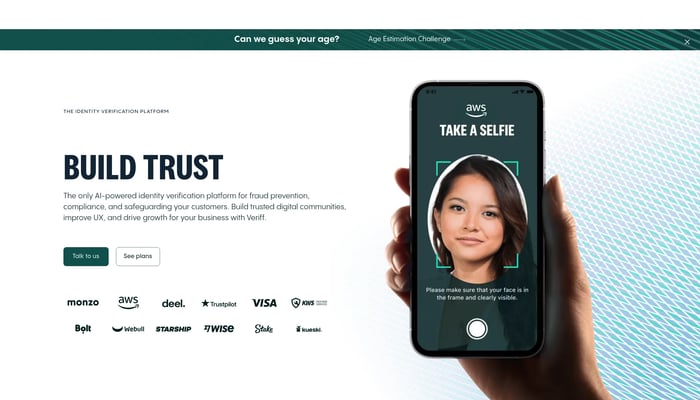

Veriff

Solução de verificação de identidade com tecnologia de IA para prevenção de fraudes.

Prevenção de fraude

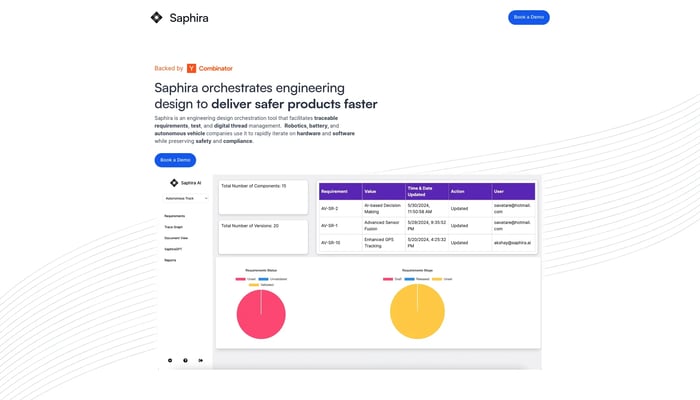

Saphira AI

Vanta para Hardware

Certificação de hardware

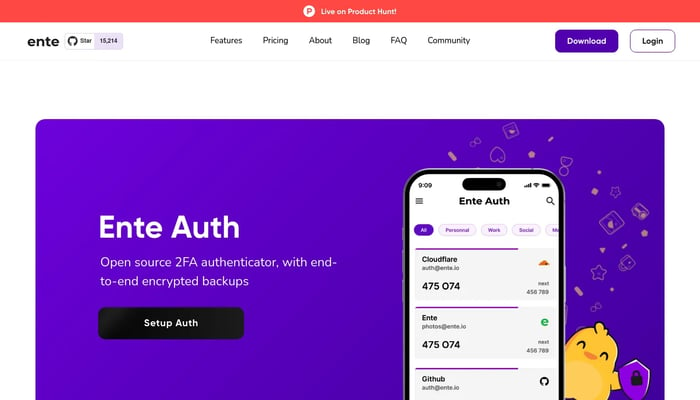

Ente Auth

Segurança de nível superior para sua vida digital.

Autenticação de dois fatores

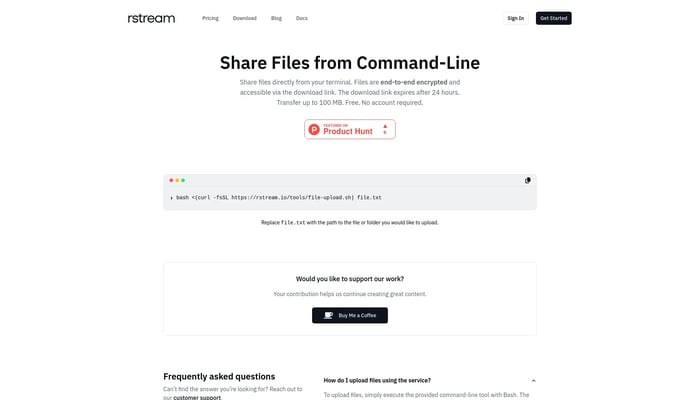

secure file sharing

compartilhar arquivos do seu terminal com criptografia de ponta a ponta

Transferência de arquivos segura

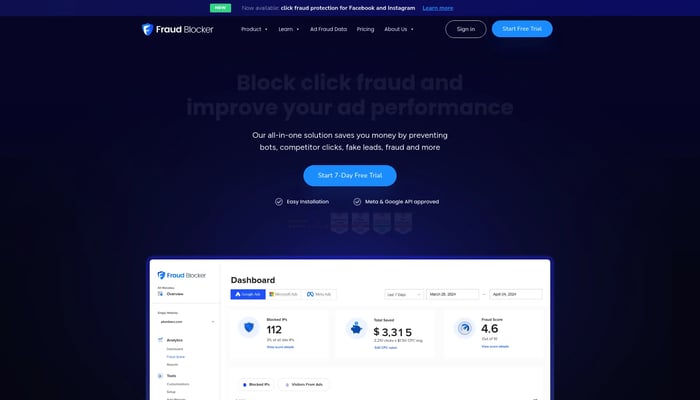

Clickfacts

Detecção de malware

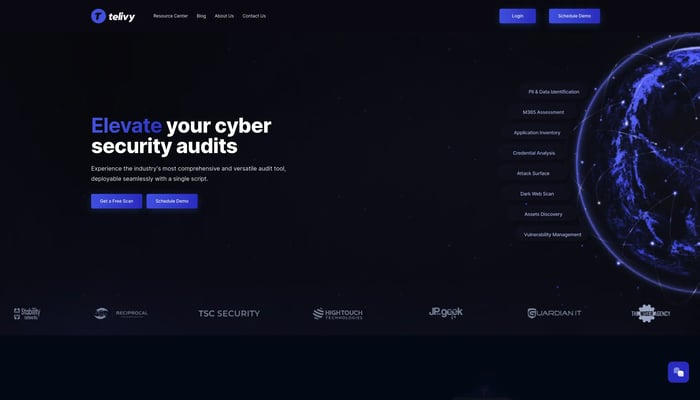

Telivy

Automatize suas avaliações de risco de cibersegurança

Avaliação de risco de cibersegurança

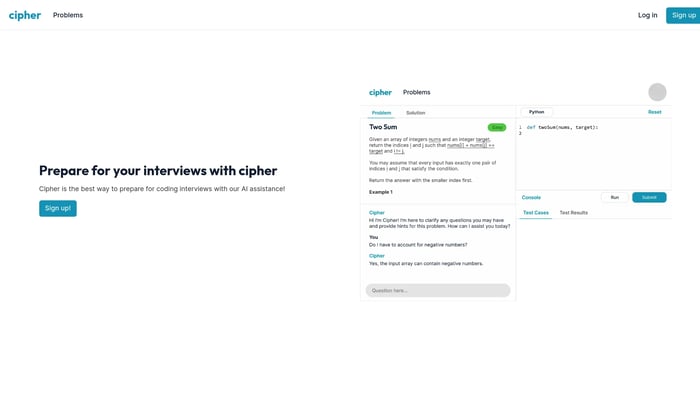

Cipher

Prepare-se para entrevistas de codificação com assistência de IA.

Prática de codificação com IA

Theseus

Navegação de Drones sem GPS

Navegação visual

Zitara Technologies, Inc.

Software de gerenciamento de baterias preditivo para frotas eletrificadas

Análise de baterias

LLMWare

Construa aplicativos de IA personalizados para serviços financeiros, conformidade e mais.

LLM para Finanças

Confident LIMS

Sistema de Gestão de Informação de Laboratório (LIMS) que serve ...

Sistema de Gestão de Informações de Laboratório (LIMS)

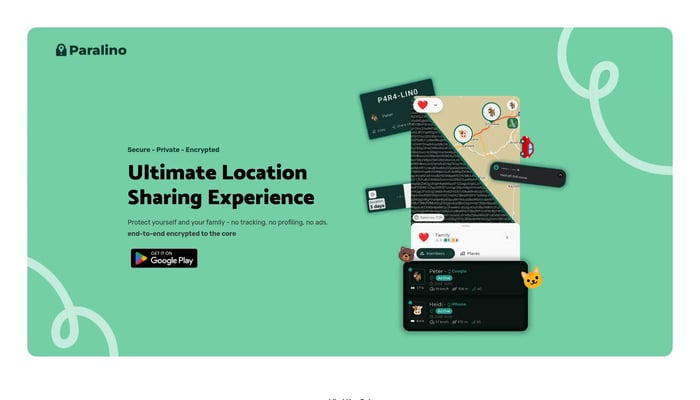

Paralino

Compartilhamento de localização criptografada de ponta a ponta

Criptografia de ponta a ponta

Auth0

Gerenciar acesso com segurança e flexibilidade, permitindo apenas usuários autorizados.

Acesso único