Categories

Produtos relacionados a Segurança de dados de endpoint

Polytomic

Sincronização de dados sem código entre seus sistemas

Sincronização de dados sem código

PrimeVault

Custódia, negociação e infraestrutura de risco supercarregada para CeDeFi institucional

Infraestrutura de carteira cripto

Fiber

Ajudamos os desenvolvedores a puxar dados de APIs populares para construir integrações

Sincronização de dados

Reclaim Protocol, Questbook

SDK para aprender sobre a identidade, credenciais e reputação dos seus usuários

Verificação de identidade do usuário

Teleport

A maneira mais fácil e segura de acessar toda a sua infraestrutura

Acesso seguro

Serendipity

Proteja seus dados confidenciais ao usar chatbots de IA.

Redação de dados

Roundtable

API de detecção de bots e fraude em pesquisas

Detecção de fraude em pesquisas

Segment

Software e APIs para coletar, limpar e controlar dados de clientes.

Coleta de dados

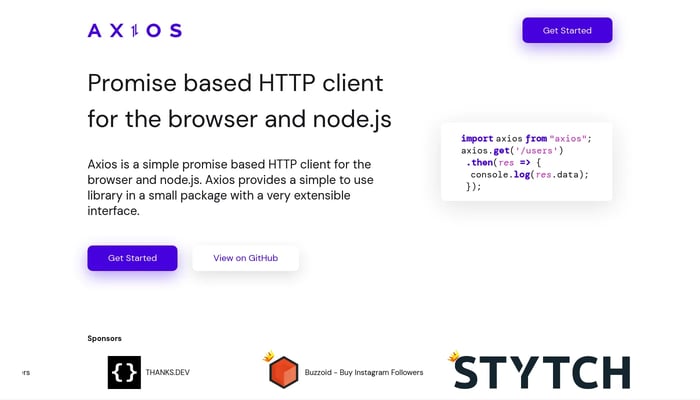

Axios

Simplifique suas solicitações HTTP com um cliente leve e poderoso.

Baseado em Promessas

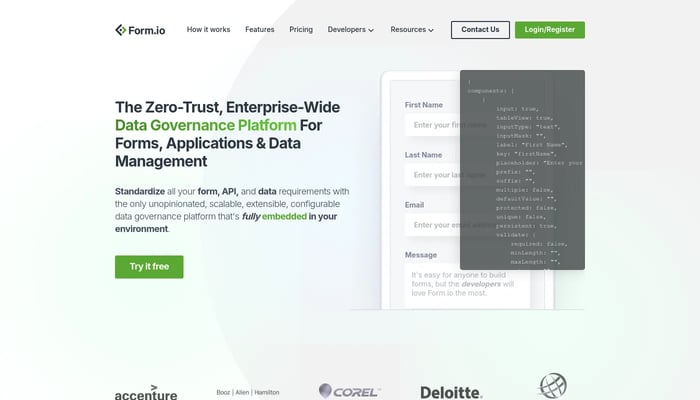

Form.io

Gerencie dados e construa aplicativos de fluxo de trabalho impulsionados por formulários com eficiência.

Criador de formulários de arrastar e soltar

secure file sharing

compartilhar arquivos do seu terminal com criptografia de ponta a ponta

Transferência de arquivos segura

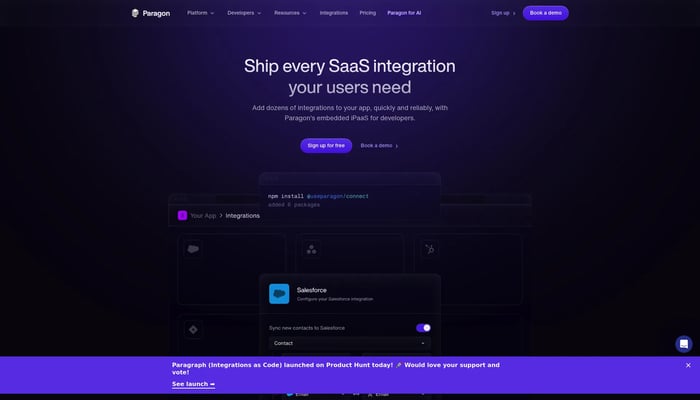

Paragon

A plataforma de integração incorporada para aplicativos SaaS.

Integração SaaS

Hasura

Crie APIs rápidas e seguras com um enfoque em metadados.

Geração de API de dados

Keyri

Plataforma de prevenção de fraude e autenticação segura para desenvolvedores

Prevenção de Fraude

LockBridge

Compartilhe arquivos com segurança e tranquilidade.

Transferência de arquivos segura

Stealth Worker

Segurança da Informação (Cibersegurança), Conformidade e Privacidade (GDPR &…)

Segurança Cibernética

Request Network

## Request é uma tecnologia de solicitação de pagamento e um ecossistema de aplicativos

Faturamento em criptomoedas

Voice Harbor by Nijta

Facilite a colaboração em equipe e aumente a produtividade.

Anonimização de voz

Qypt AI

Liberte uma nova era de confidencialidade e colaboração em movimento!

Colaboração segura

EdgeBit

Plataforma de segurança para evitar investigações inúteis da cadeia de suprimentos

Segurança da cadeia de suprimentos

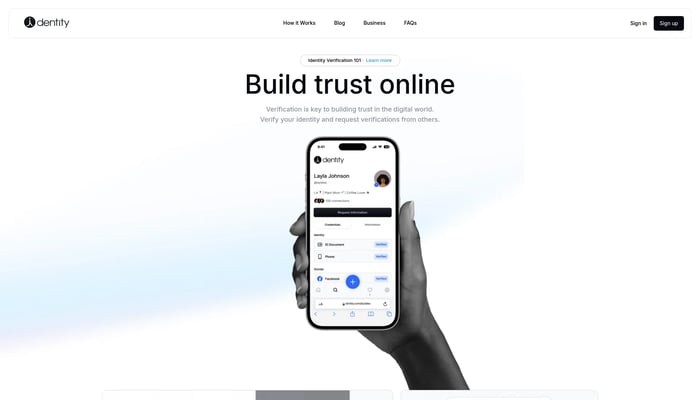

Dentity

Construa Confiança Online

Identidade descentralizada

Endpoint Health

Terapias com foco na precisão

Diagnóstico com IA

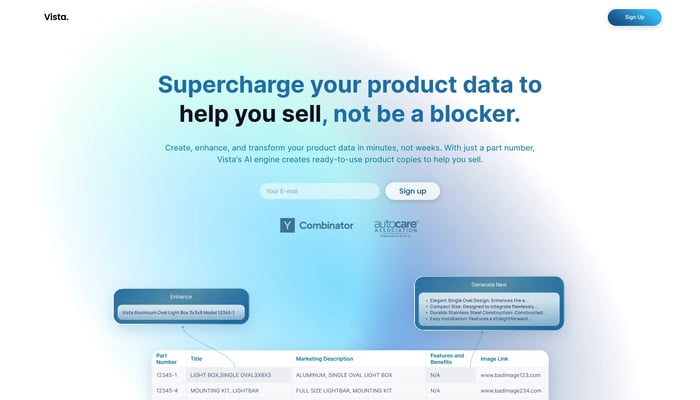

Vista

Habilitar acesso baseado em funções em todos os grupos de clientes

Controle de acesso baseado em função

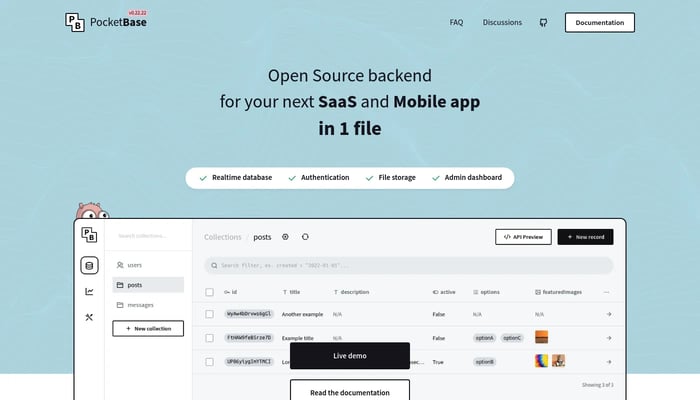

PocketBase

Gerencie seu backend com um único arquivo, pronto para uso.

Backend de código aberto

Threema

Comunicação segura e privada, sem coleta de dados do utilizador.

Criptografia de ponta a ponta

Honeydew

O lar para a lógica de dados compartilhada

Validação de dados

Palform

Crie e escale formulários criptografados de ponta a ponta gratuitos em minutos

Criptografia de ponta a ponta

Postman

Desenvolvimento e colaboração de APIs em uma única plataforma

Testes de API

SuperTokens

Alternativa de código aberto ao Auth0 / AWS Cognito / Firebase Auth

Autenticação de código aberto

Arjuna

Segurança online confiável para proteger seus dados e transações.

Proteção de Links