Categories

المنتجات المتعلقة بـ تطبيقات الدفاع والأمن

Splunk

تحليل البيانات المولدة آليًا لتحسين الأمن والموثوقية والابتكار

إدارة السجلات

Hunter2

Hunter2 يدرب فرق الهندسة في أمن التطبيقات من خلال ...

تدريب أمن التطبيقات

Trench

منصة مفتوحة المصدر لمنع الاحتيال للمساحات التجارية

كشف الاحتيال

Rocket.Chat

التعاون الآمن والحماية القوية للبيانات الحساسة

المراسلة الآمنة

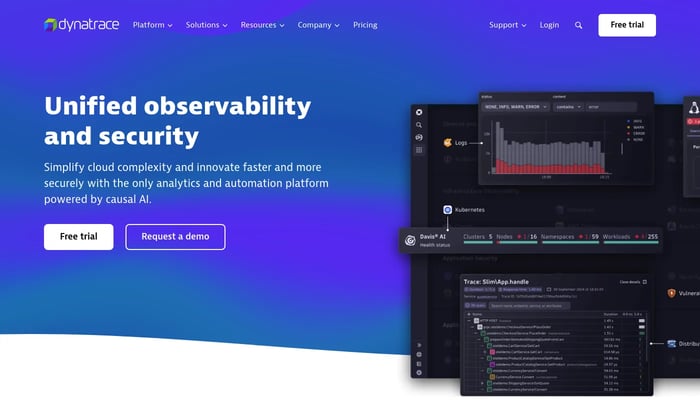

Dynatrace

تبسيط التعقيد، وتحسين الابتكار، وحماية أعمالك.

مراقبة أداء السحابة

Kart AI

بناء بحث متخصص للمنتجات الإلكترونية

بحث مدعوم بالذكاء الاصطناعي

EquipmentShare

حلول سحابية لصناعة البناء.

إيجار المعدات

Kodex

أسهل طريقة للشركات لمعالجة طلبات البيانات من الحكومات

طلبات بيانات الحكومة

Strac

إزالة تسربات PCI وPHI وPII من SaaS والسحابة ونقاط النهاية والذكاء الاصطناعي التوليدي

أمان بيانات SaaS

ZeFi

أسرع منصة سحابية لنقل دوائرك ذات المعرفة الصفرية من التطوير إلى ...

البراهين ذات المعرفة الصفرية

Malloc

تطبيق جوال يحمي هاتفك من برامج التجسس.

حماية من برامج التجسس

Appcanary

تتبع Appcanary التبعيات التي تستخدمها في تطبيقاتك وخوادمك...

إدارة التبعيات

Zendar

نصنع رادارًا عالي الدقة يسمح للسيارات ذاتية القيادة برؤية…

رادار عالي الدقة

Klee

الذكاء الاصطناعي المحلي والآمن على سطح المكتب

الذكاء الاصطناعي المحلي

Upfort

الأمن الجاهز للاستخدام والتأمين الإلكتروني الخالي من المتاعب من شركات التأمين الرائدة

إدارة المخاطر السيبرانية

Helicarrier (prev Buycoins)

البنية التحتية للعملات المشفرة في إفريقيا.

بورصة العملات المشفرة

Teleport

أسهل وأضمن طريقة للوصول إلى كل بنيتك التحتية

وصول آمن

Vectrix

اسكن تطبيقات SaaS الخاصة بك وتحديد مشكلات الأمن على الفور

فحص أمان SaaS

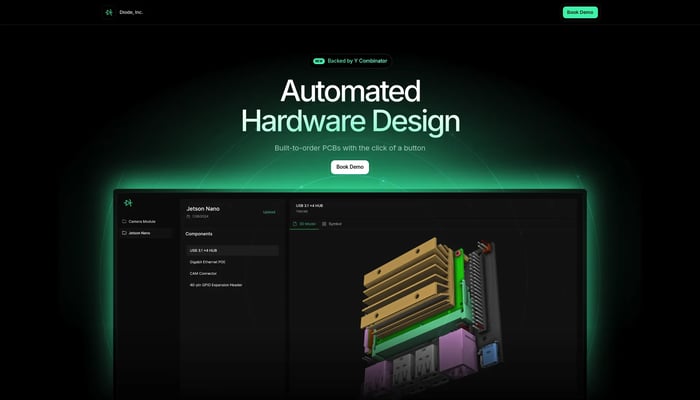

Diode Computers, Inc.

الهندسة الإلكترونية الآلية باستخدام الذكاء الاصطناعي

تصميم لوحة الدوائر المطبوعة المدعومة بالذكاء الاصطناعي

Site24x7

مراقبة ذكية لضمان أداء مستمر لموقعك الإلكتروني

مراقبة الموقع الإلكتروني

Armory

النشر المستمر على أي نطاق، لجميع المطورين.

النشر الآلي

Escape

اختبار أمان منطق الأعمال للمطورين وفرق الأمن

اختبار ثغرات منطق الأعمال

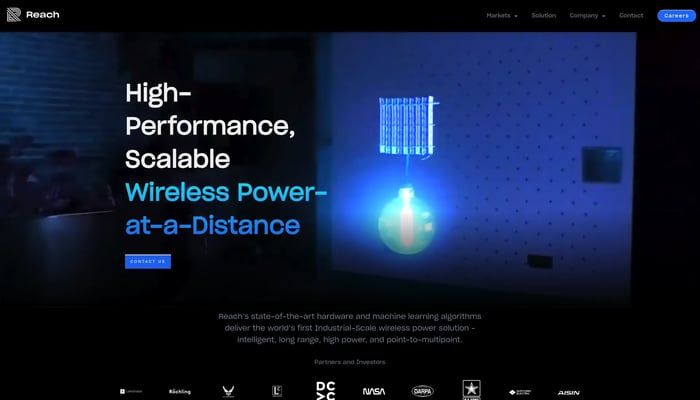

Reach Labs

توزيع طاقة لاسلكية طويل المدى قابل للتوسع

الطاقة اللاسلكية طويلة المدى

TrueVault

نحن نصنع برامج خصوصية للشركات الصغيرة والمتوسطة.

امتثال خصوصية البيانات

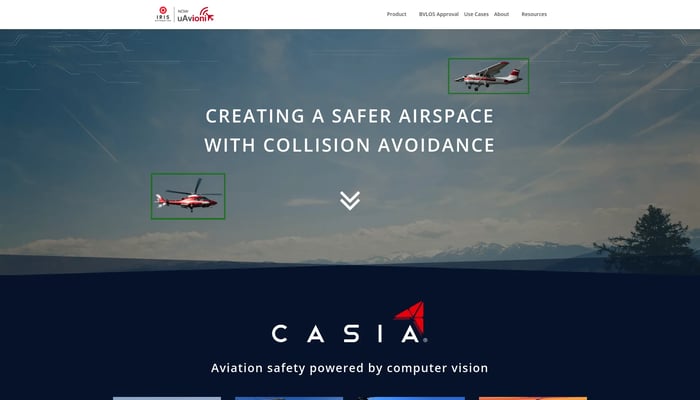

Iris Automation

تمكين عمليات الطائرات بدون طيار المستقلة عالميًا من خلال برامج الذكاء الاصطناعي

تجنب الاصطدام بالطائرات بدون طيار

Blast

تقييم تطبيقات الذكاء الاصطناعي من أجل مشكلات الأمن وانتهاكات الامتثال

مراجعة تطبيقات الذكاء الاصطناعي

Wifi Dabba, Inc.

اتصال عريض النطاق لامركزي.

النطاق العريض اللامركزي

HEO Robotics

نراقب بصريًا الأجسام الفضائية للحكومات والدفاع

تصوير الأقمار الصناعية

Fing Agent

وحدة مراقبة الشبكة على مدار الساعة طوال أيام الأسبوع لـ Raspberry Pi

مراقبة الشبكة

IoTFlows Inc

مراقبة أداء الآلات بدعم الذكاء الاصطناعي

مراقبة أداء الماكينة