Categories

المنتجات المتعلقة بـ تطبيقات الدفاع والأمن

Secure Share

مركز مشاركة الملفات B2B المجاني

نقل الملفات الآمن

PrimeVault

حفظ وإدارة تداول ومخاطر فائقة السرعة لـ CeDeFi المؤسسية

بنية تحتية محفظة العملات المشفرة

Sarus

استخدم البيانات الشخصية لتحليلات وتعلم الآلة، بأمان وسلاسة

الخصوصية التفاضلية

Sift

الرائدة في مجال الثقة والأمان الرقمي

كشف الاحتيال المدعوم بالذكاء الاصطناعي

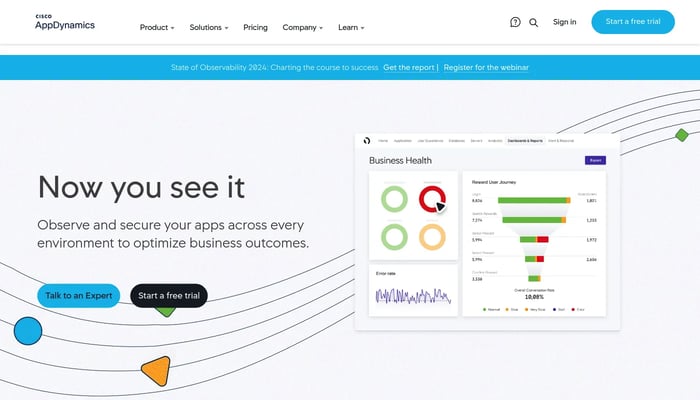

AppDynamics

حلول مراقبة شاملة لضمان أداء تطبيقاتك بشكل مثالي

مراقبة المكدس الكامل

0pass

نساعد المؤسسات على التخلي عن كلمات المرور.

المصادقة بدون كلمة مرور

Internxt VPN

VPN مجاني غير محدود ومشفر

VPN مجاني

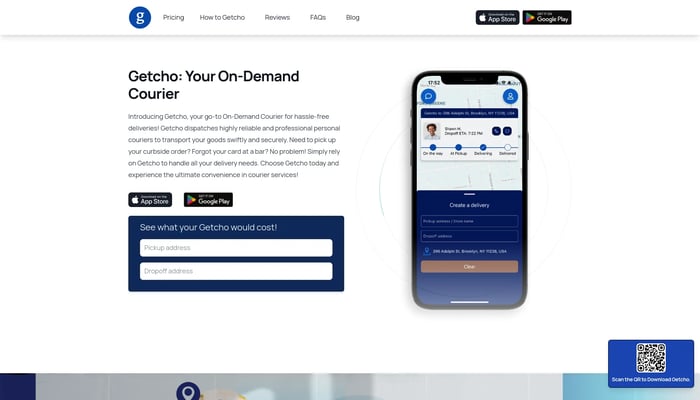

Getcho

نبني تقنية للتوصيل الموثوق. وهذا يشمل العملاء ...

تحسين المسار

LocationChecker

تقييم سلامة المناطق بناءً على تحليل المشاعر والبيانات في الوقت الفعلي

فحص سلامة الموقع

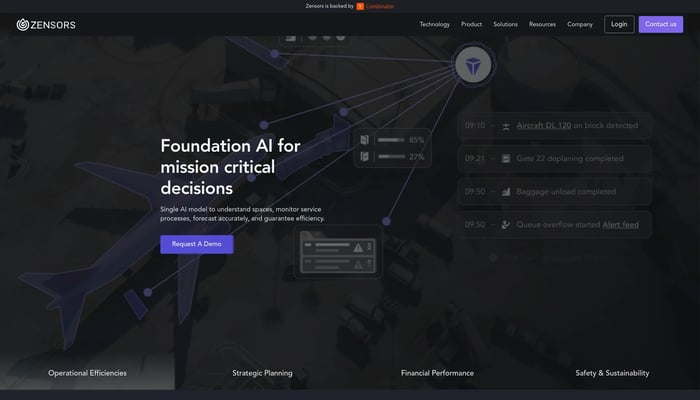

Zensors

Google Analytics للعالم المادي

إدارة السعة

nCompass Technologies

نشر نماذج الذكاء الاصطناعي المُسرعة بأجهزة مع معالجة سطر واحد من التعليمات البرمجية

نشر نماذج الذكاء الاصطناعي

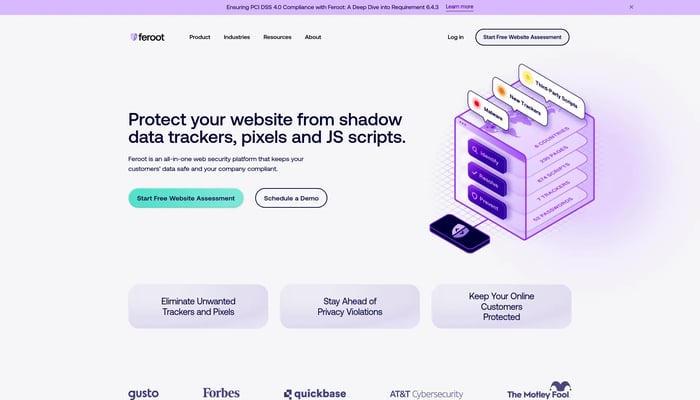

Feroot Security

منصة إدارة مخاطر جانب العميل الشاملة

أمن البيانات

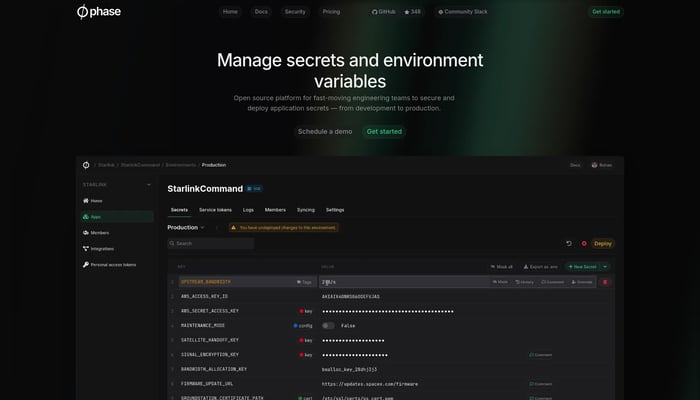

Phase

مدير أسرار التطبيقات مفتوح المصدر

إدارة أسرار مفتوحة المصدر

DepsAudit

مراقبة الحزمة التي لم تكن تعلم أنك بحاجة إليها

فحص ثغرات التبعية

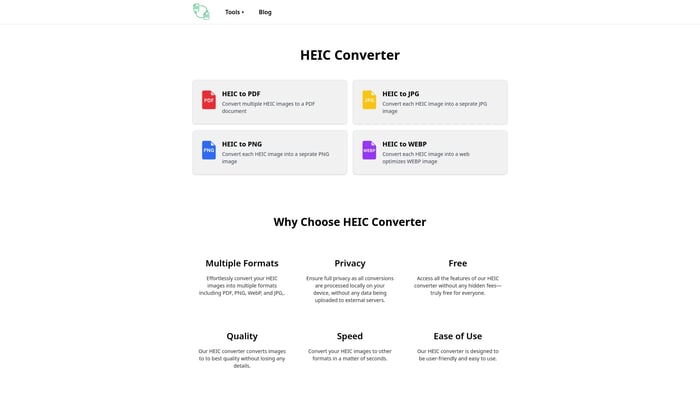

HEIC Converter

تحويلات HEIC آمنة وخاصة

HEIC إلى JPG

SolarWinds

تحسين أداء تكنولوجيا المعلومات و أمنها و كفاءتها

مراقبة أداء الشبكة

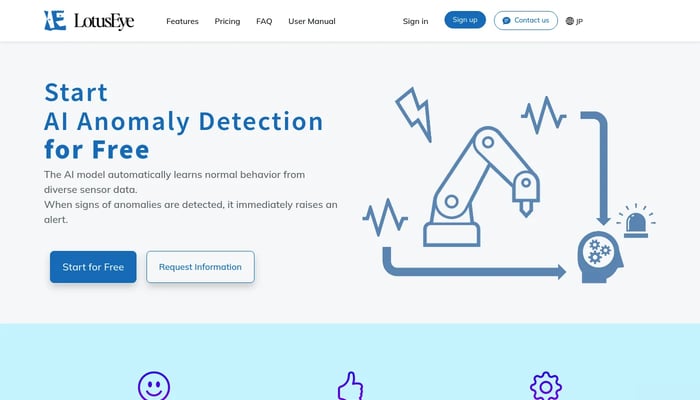

LotusEye

اكتشاف الشذوذات في البيانات بسهولة ودقة باستخدام تقنية الذكاء الاصطناعي

كشف الشذوذ

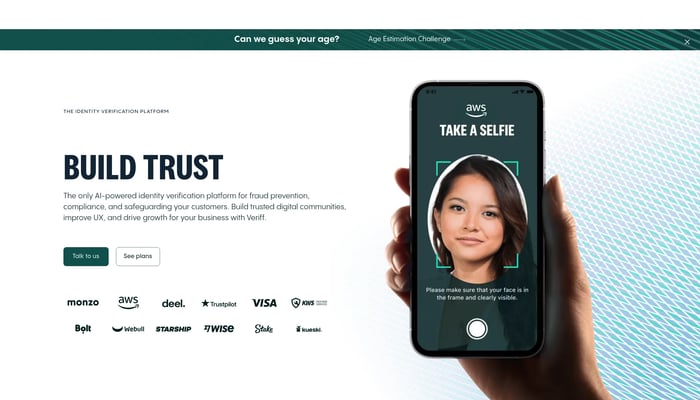

Veriff

حل للتحقق من الهوية مدعوم بالذكاء الاصطناعي لمنع الاحتيال.

منع الاحتيال

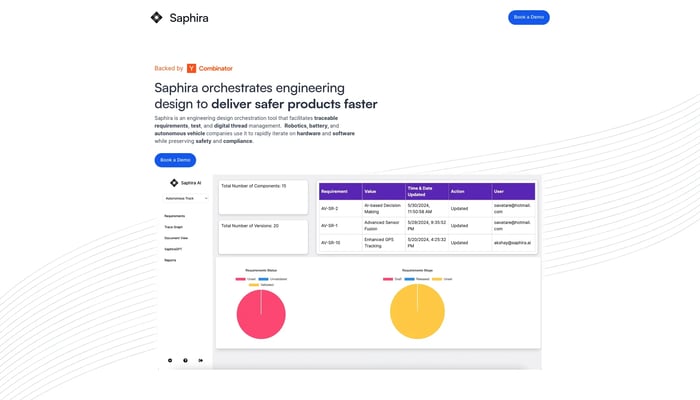

Saphira AI

Vanta للأجهزة

شهادة الأجهزة

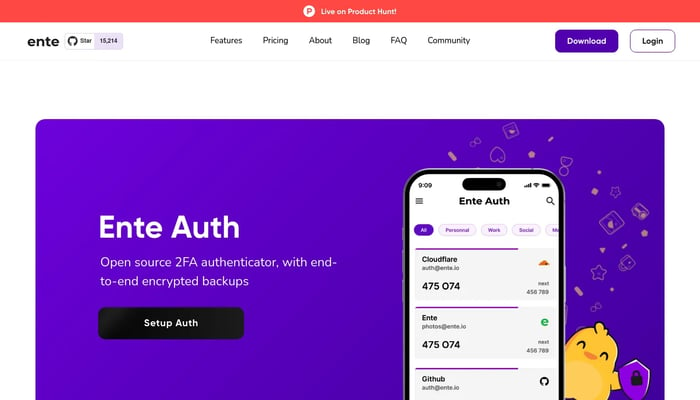

Ente Auth

أمان قوي متعدد المنصات لمصادقة ثنائية العوامل (2FA).

مصادقة ثنائية العوامل

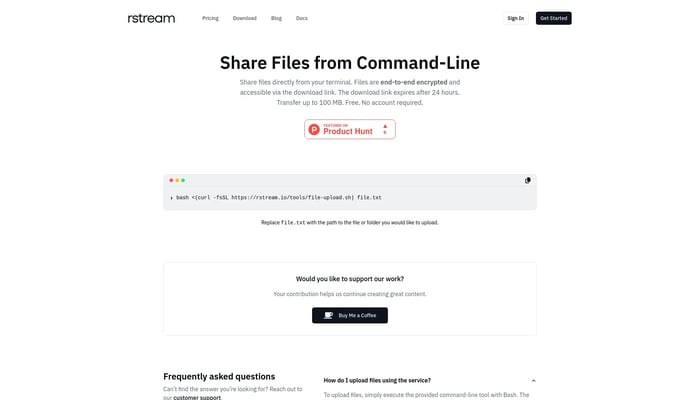

secure file sharing

مشاركة الملفات من محطتك الطرفية مع التشفير من طرف إلى طرف

نقل الملفات الآمن

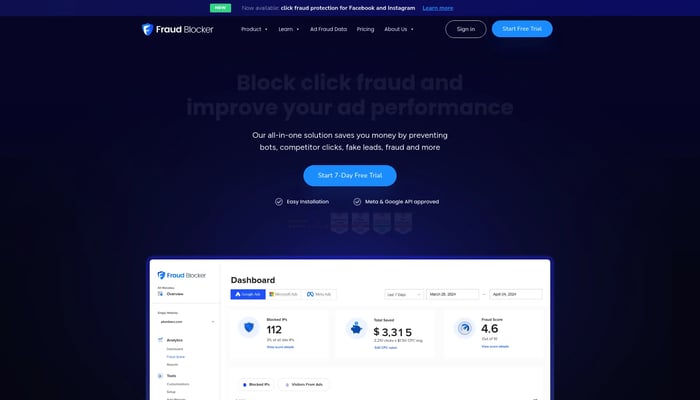

Clickfacts

كشف البرامج الضارة

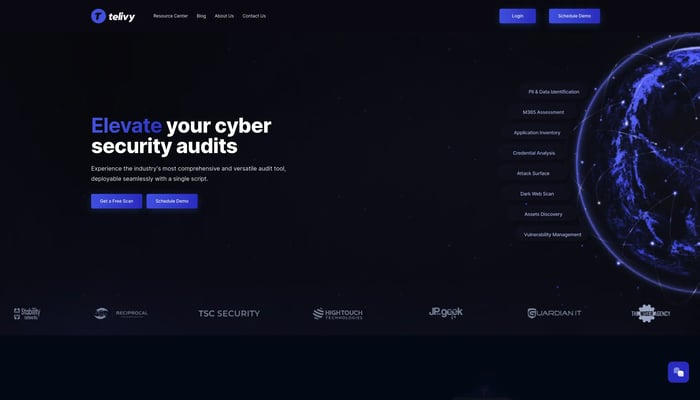

Telivy

أتمتة تقييمات مخاطر الأمن السيبراني

تقييم مخاطر الأمن السيبراني

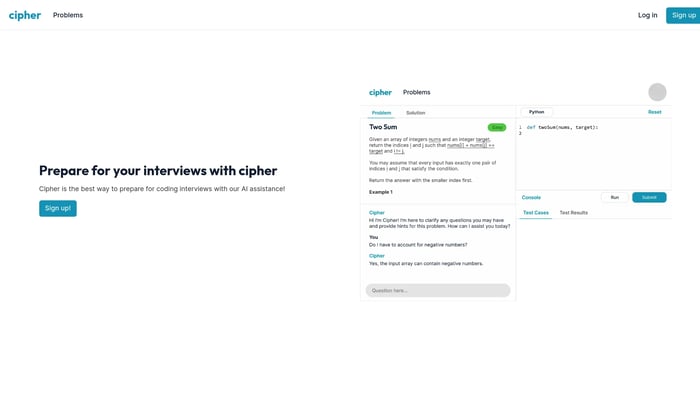

Cipher

استعد لمقابلات الترميز بمساعدة الذكاء الاصطناعي.

ممارسة الترميز المدعومة بالذكاء الاصطناعي

Theseus

ملاحة الطائرات بدون طيار التي لا تعتمد على نظام تحديد المواقع العالمي (GPS)

الملاحة البصرية

Zitara Technologies, Inc.

برنامج إدارة البطاريات التنبؤية للأساطيل الكهربائية

تحليلات البطارية

LLMWare

بناء تطبيقات الذكاء الاصطناعي القوية في بيئة آمنة ومضبوطة.

LLM للتمويل

Confident LIMS

نظام إدارة معلومات المختبرات (LIMS) الذي يخدم ...

نظام إدارة المعلومات المختبرية (LIMS)

Paralino

مشاركة الموقع المشفرة من طرف إلى طرف

التشفير من طرف إلى طرف

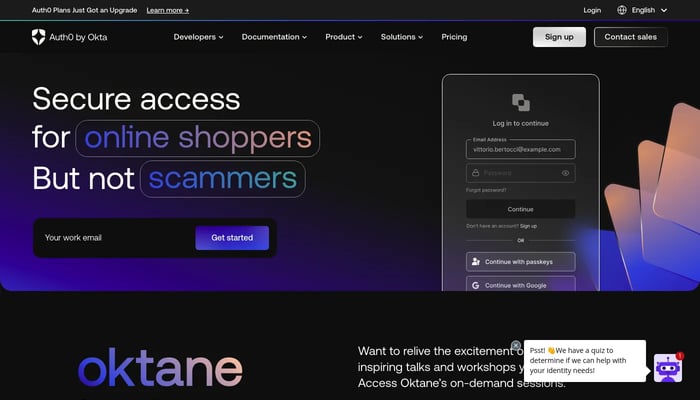

Auth0

تحكم قوي في الوصول، مصمم للأمان والراحة

تسجيل دخول واحد